¿Y si ahora mismo alguien estuviera intentando acceder a los activos críticos de tu empresa sin que lo sepas?

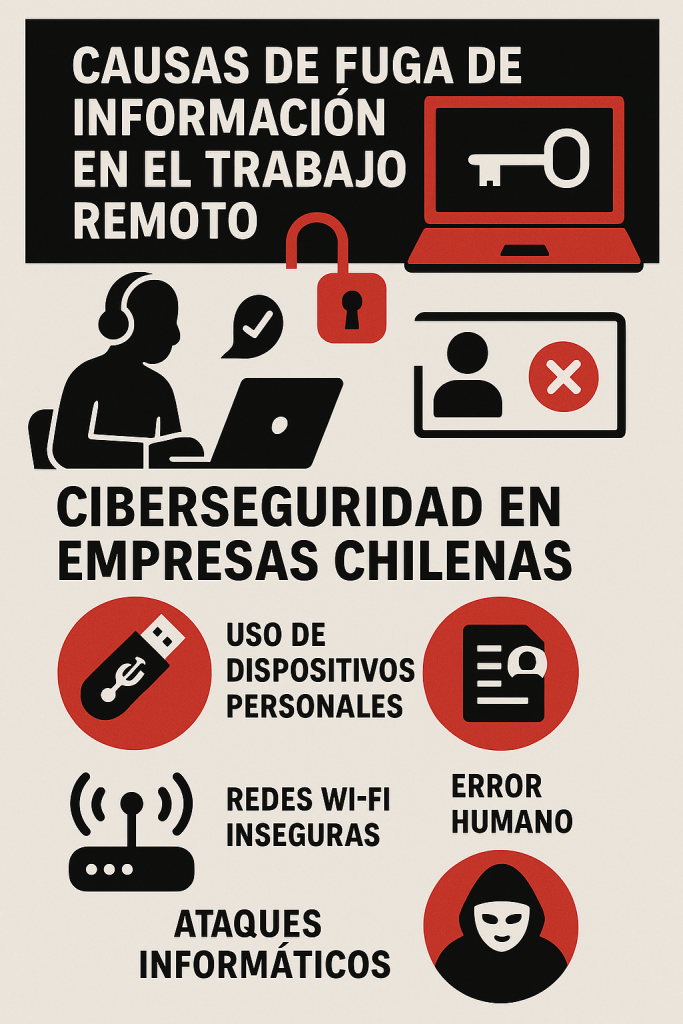

La fuga de información en el trabajo remoto es hoy uno de los riesgos más subestimados por las empresas en Chile y Latinoamérica. Puede sonar exagerado, pero según Kapersky Daily, desde 2020 los ciberataques dirigidos a empleados en modalidad teletrabajo han aumentado exponencialmente. El uso de conexiones inseguras y dispositivos personales sin controles adecuados ha facilitado la exposición de datos sensibles.

Lo más preocupante es que la mayoría de las brechas de seguridad no son causadas por hackers de élite sino por errores cotidianos que derivan en una fuga de datos en el teletrabajo: una red Wi-Fi mal configurada, una contraseña débil.

¿Por qué es inminente el riesgo de fuga de información en el teletrabajo?

El home office trajo flexibilidad y continuidad operativa, pero también multiplicó los puntos de exposición. Según informes de ciberseguridad en la región, las principales causas de la fuga de información en el trabajo remoto son:

- Conexiones domésticas sin cifrado adecuado

- Uso de dispositivos personales sin antivirus ni parches de seguridad

- Accesos remotos mal configurado

- Gran cantidad de archivos sensibles enviados por correo sin protección

- Falta de políticas claras de seguridad de la información.

Cuando estos factores no son controlados, la fuga de información en el trabajo remoto deja de ser una posibilidad futura y se transforma en un riesgo inmediato para la empresa.

Aquí es donde la Norma ISO 27001 se vuelve indispensable. No es solo documentación; es un marco que garantiza que empleados, procesos y tecnología funcionen de forma segura fuera de la oficina.

La Norma ISO 27001 es la norma internacional más utilizada para proteger información, aborda precisamente estos puntos a través de controles específicos para activos remotos, accesos, cifrado y seguridad de redes. Si una empresa no adapta su sistema de seguridad a este nuevo entorno, una fuga de información no es un riesgo futuro, sino un riesgo inminente.

Durante este artículo, mostraremos las fallas, los controles que exige la norma y como aplicarlos hoy mismo.

¿ Por qué la Norma ISO 27001 es clave para evitar fugas de información en el trabajo remoto?

La Norma ISO 27001 no se enfoca solo en tecnología, sino en establecer controles claros para proteger la información, sin importar desde dónde se trabaje.

Aplicar la ISO 27001 permite reducir significativamente el riesgo de fuga de información en el trabajo remoto, asegurando que personas, procesos y tecnología operen bajo un mismo marco de seguridad.

Estos son sus aportes más importantes al home office:

- Define controles obligatorios para proteger la información en dispositivos remotos.

- Exige políticas claras de uso, almacenamiento, acceso y protección de datos.

- Reduce riesgos asociados a Wi-Fi inseguras, phishing y accesos indebidos.

- Permite trazabilidad de actividades y uso de información.

- Ayuda a cumplir leyes de protección de datos.

- Garantiza que el teletrabajo no comprometa la continuidad del negocio.

5 Controles ISO 27001 para prevenir la fuga de información en el trabajo remoto

Para mitigar la fuga de información en el trabajo remoto, la norma ISO 27001 propone controles específicos que toda empresa en Chile debería implementar:

1. Control de Acceso Seguro (A.9): El primer muro de defensa

El error común durante el teletrabajo es permitir accesos simples. La Norma ISO 27001 exige:

- Autenticación de Dos Factores (2FA): Es la barrera más efectiva contra el robo de identidad. Si alguien roba una contraseña o adivina un acceso, no podrá entrar a los sistemas.

- Políticas de privilegios mínimos: El usuario solo accede a lo que necesita.

Además de

- Contraseñas complejas y actualizadas.

- Bloqueo de cuentas ante intentos fallidos.

- Revisión periódica de permisos.

Acción inmediata:

Implementa 2FA en todos los accesos remotos, sin excepción.

2. Gestión de Activos y Dispositivos (A.8): Saber quién usa qué y cómo

Mezclar dispositivos personales con corporativos es una receta para el desastre.

La Norma ISO 27001 plantea:

- Inventario claro y completo de activos remotos: Al saber la cantidad de dispositivos existentes y la información que manejan, es más sencillo controlar pérdidas, robos o accesos indebidos.

- Clasificación de información

- Políticas para uso de BYOD o equipos personales

- Restricción de descargas y copias locales para evitar que la información salga del control de la empresa

- Eliminación segura de archivos

Acción inmediata:

Prohibir el uso de equipos sin antivirus, sin parches o sin sistema operativo actualizado.

3. Seguridad en Redes y Uso de VPN (A.13): Protección del camino que recorre la información

s, el uso de una VPN cifrada es obligatorio.

La mayoría de las fugas de información en el trabajo remoto ocurren por redes domésticas inseguras.

Según la Norma ISO 27001 se debe:

- Usar de manera obligatoria una VPN cifrada: Esto asegura que el “camino” que recorre la información sea privado.

- Configurar la red Wi-Fi doméstica con WPA3: Para evitar que un tercero intercepte datos en redes doméstica

- Monitorear el tráfico remoto

- Restringir conexiones no autorizadas

Acción inmediata:

Eliminar el acceso remoto sin VPN. Sin excepción.

4. Política de Teletrabajo (A.6 y A.5): Reglas claras o caos asegurado

Sin reglas, hay caos. Una política de trabajo remoto define legal y técnicamente qué puede y qué no puede hacer el colaborador con la información de la empresa.

Los mayores riesgos de seguridad en el home office son resultado de comportamientos incorrectos. La política corrige esas acciones.

¿Qué exige la Norma ISO 27001?:

- Políticas específicas para el trabajo remoto

- Normas para el acceso, almacenamiento y envío de información

- Reglas para uso de dispositivos personales

- Obligación de reportar incidentes

- Controles definidos para protección física

Acción inmediata:

Se debe crear una política de home office en lenguaje simple y firmar un acuerdo con cada colaborador. La adopción de medidas de seguridad es vital para proteger la información corporativa.

5. Concienciación y capacitación continua (A.7): El factor humano importa más que la tecnología

El eslabón más débil es el humano. Un empleado que no sabe identificar un correo falso es un riesgo inminente. Las simulaciones de phishing y las capacitaciones constantes reducen drásticamente la probabilidad de una fuga de información accidental. Más del 80% de los ataques comienzan con ingeniería social. Capacitar NO es opcional: es el control más efectivo para evitar incidentes.

La Norma ISO 27001 requiere:

- Capacitación continua

- Simulaciones de phishing

- Recordatorios de buenas prácticas

- Reportes rápidos de incidentes

Acción inmediata:

Realizar capacitaciones mensuales de al menos 10 minutos con enfoque en riesgos reales.

Lista de verificación: Riesgos frecuentes que se deben monitorear

- Uso de redes Wi-Fi inseguras en cafés o aeropuertos, por ejemplo

- Compartir dispositivos laborales con familiares

- Copias locales de información sensible

- Uso de pendrives sin cifrado

- Archivos o documentos confidenciales enviados por aplicaciones de mensajería no cifradas

- Accesos no supervisados

- Phishing y robo de credenciales

Pero la buena noticia es: todos estos riesgos pueden ser controlados aplicando correctamente los 5 controles de la Norma ISO 27001

Buenas prácticas adicionales para reforzar el home office seguro

- Usar contraseñas diferentes para cada sistema

- Evitar almacenar archivos en el escritorio o en descargas

- No enviar documentos sensibles por WhatsApp

- Cerrar sesión siempre antes de dejar el computador

- Realizar backup automático

- Evitar redes públicas (cafés, aeropuertos, etc.)

El riesgo es inminente… pero evitable

El trabajo remoto no es el problema.

El problema es trabajar remoto sin controles.

La seguridad de la información puede ponerse en riesgo en segundos, pero con los controles adecuados, un entorno vulnerable puede transformarse en un entorno seguro, sólido y confiable. Implementar la Norma ISO 27001 permite que las empresa en Chile sean competitivas, cumplan con la Ley de Protección de Datos Personales y, sobre todo, mantengan su reputación intacta.

La ciberseguridad en home office no depende de la suerte.

Depende de las decisiones.